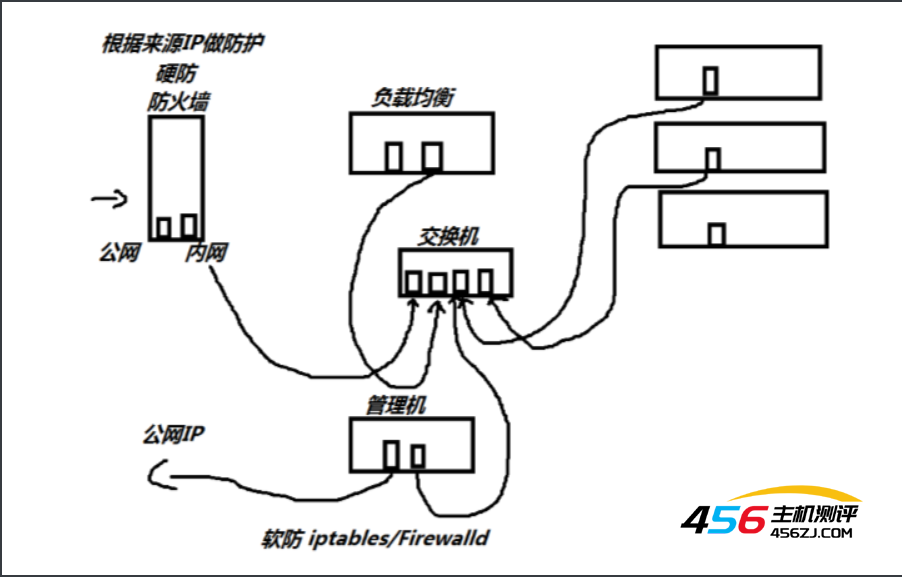

1.安全

-

硬件环境

- 硬件层面:电源 (ups)温度监控、机柜上锁、磁盘报警

- 系统层面:

- 更换默认SSH端口、

- 禁止root直接登录、统一使用密钥登录、

- 使用防火墙限制,某个来源ip才能连接ssh

- 软件更新、内核升级--->已经运行很久的系统不要升级内核

- 服务层面:MySQL 、redis (传输层)

- 不要有公网ip

- 如果有公网ip,不要监听在任意IP上0.0.0.0

- 设定复杂的密码认证

- web:nginx、tomcat (应用层)

- https

- waf-->web应用防火墙

- 安全宝,牛盾云,安全狗,阿里

-

云环境:

- 系统层面:

- ssh

- 安骑士(免费版) 云安全中心(收费版)

- 快照--->使用快照购买存储空间

- 服务层面:

- 不要有公网ip如果有公网ip,

- 不要监听在任意IP上0.0.0.0

- 设定复杂的密码认证

- web层面:

- HTTPS

- 云WAF

- 数据层面:

- 备份

- 异地备份

- 上网---->vpc---->NAT 网关 (端口映射)

- 系统层面:

-

云架构

- 高防ip 防止DDOS攻击

- WAF防火墙 防止漏洞注入

- HTTPS 防劫持防篡改

HTTPS + WAF + 负载均衡

HTTPS+高仿IP+WAF+负载均衡

https://help.aliyun.com/document_detail/35163.html?spm=a2c4g.1118 6623.6.792.2fc36251vRqVB1

高防需要配置HTTPS -->WAF也需要配置HTTPS--->源站http

考虑安全 性能差

考虑性能 安全弱

2.Firewalld防火墙

- firewalld 无需网络知识(简单)

- iptables 依赖网络知识(复杂)

- 图形操作界面 GUI 太复杂

- 命令行操作CLI简单

- 一个网卡只能绑定一个区域

- 而一个区域可以绑定多个网卡

- 可以根据来源的地址设定不同的规则:比如,所有人访问80端口,但只有公司的ip才允许访问22端口

firewalld查看处于哪个区域

[root@manager ~]# firewall-cmd --get-active-zones public [root@manager ~]# firewall-cmd --list-all public (active) target: default icmp-block-inversion: no interfaces: eth0 eth1 sources: services: ssh dhcpv6-client ports: protocols: masquerade: no forward-ports: 3.firewalld调整区域

使用firewalld各个区域规则结合配置,调整默认public区域拒绝所有流量,但是来源ip是10.0.0.0/24网段则允许。富规则实现(只需要一个区域)

[root@manager ~]# firewall-cmd --remove-service= {ssh,dhcpv6-client} #将service中的规则移除 [root@manager ~]# firewall-cmd --addsource="10.0.0.0/24" --zone=trusted #添加一个新的区域 [root@manager ~]# firewall-cmd --get-active-zones public interfaces: eth0 eth1 trusted sources: 10.0.0.0/24 #查看区域 #清空配置 [root@manager ~]# firewall-cmd --reload 不加 --permanent 修改之后即可生效,重启配置失效 4.firewalld放行端口

#添加放行端口 [root@manager ~]# firewall-cmd --add-port=80/tcp #添加单个端口 [root@manager ~]# firewall-cmd --add-port= {8081/tcp,8082/tcp} #添加多个端口 #移除放行端口 [root@manager ~]# firewall-cmd --remove-port=80/tcp [root@manager ~]# firewall-cmd --remove-port= {8081/tcp,8082/tcp} [root@manager ~]# firewall-cmd --list-all public (active) target: default icmp-block-inversion: no interfaces: eth0 eth1 sources: services: ssh dhcpv6-client ports: 80/tcp 8081/tcp 8082/tcp protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules: 5.放行服务-->对应的还是端口,但是比端口看起来更清晰

[root@manager ~]# firewall-cmd --add-service=http [root@manager ~]# firewall-cmd --add-service=https [root@manager ~]# firewall-cmd --add-service={zabbix-agent,zabbix-server} [root@manager ~]# firewall-cmd --list-all public (active) target: default icmp-block-inversion: no interfaces: eth0 eth1 sources: services: ssh dhcpv6-client http https zabbix-agent zabbix-server ports: protocols: masquerade: no forward-ports: source-ports: icmp-blocks: rich rules: 移除 [root@manager ~]# firewall-cmd --remove-service={zabbix-agent,zabbix-server} 6.自定义服务名称--->服务对应的端口

8080 8081 8082 --> api业务 [root@manager services]# cd /usr/lib/firewalld/services [root@manager services]# cp http.xml api.xml [root@manager services]# cat api.xml <?xml version="1.0" encoding="utf-8"?> <service> <short>API (HTTP)</short> <port protocol="tcp" port="8081"/> <port protocol="tcp" port="8082"/> <port protocol="tcp" port="8083"/> </service> [root@manager services]# firewall-cmd --reload success #重启配置,将所有的临时配置清空 [root@manager services]# firewall-cmd --add-service=api success 7.firewalld实现端口转发

- 路由器

- 虚拟机

- nginx四层

- firewalld

firewall-cmd --permanent --zone=<区域> --add-forward-port=port=<源端口号>:proto=<协议>:toport=<目标端口号>:toaddr=<目标IP地址> [root@manager ~]# firewall-cmd --add-forward-port=port=5555:proto=tcp:toport=22:toaddr=172.16.1.31 # 地址伪装 [root@manager ~]# firewall-cmd --add-masquerade #-------------------------------------------------------> #管理上抓包 [root@manager ~]# tcpdump port 5555 -nn #后端主机的抓包 [root@nfs ~]# tcpdump -i eth1 port 22 -nn 8.Firewalld富规则

[root@Firewalld ~]# man firewalld.richlanguage # 获取富规则手册 rule [source] [destination] service|port|protocol|icmp-block|masquerade|forward-port [log] [audit] [accept|reject|drop] rule [family="ipv4|ipv6"] source address="address[/mask]" [invert="True"] service name="service name" port port="port value" protocol="tcp|udp" forward-port port="port value" protocol="tcp|udp" to-port="port value" to-addr="address" accept | reject [type="reject type"] | drop 1.允许10.0.0.1主机能够访问 http服务,允许172.16.1.0/24能访问8080端口

10.0.0.1 ---> 80 http 除此以外都不可以访问 172.16.1.x ---> 8080 api 除此以外都不可以访问 [root@manager ~]# firewall-cmd --reload [root@manager ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1/32 service name="http" accept' [root@manager ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 service name="api" accept' 2.默认public区域对外开放所有人能通过ssh服务连接,但拒绝172.16.1.0/24网段通过ssh连接服务器

[root@manager ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=172.16.1.0/24 service name="ssh" drop' 3.使用firewalld,允许所有人能访问http,https服务,但只有10.0.0.1主机可以访问ssh服务

[root@manager ~]# firewall-cmd --reload [root@manager ~]# firewall-cmd --add-service={http,https} [root@manager ~]# firewall-cmd --remove-service=ssh [root@manager ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1/32 service name="ssh" accept' ####使用端口方式 2222 [root@manager ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address=10.0.0.1/32 port port="2222" protocol=tcp accept' 4.当用户来源ip地址式10.0.0.1主机,则将用户请求的555端口转发至后端172.16.1.31的22端口

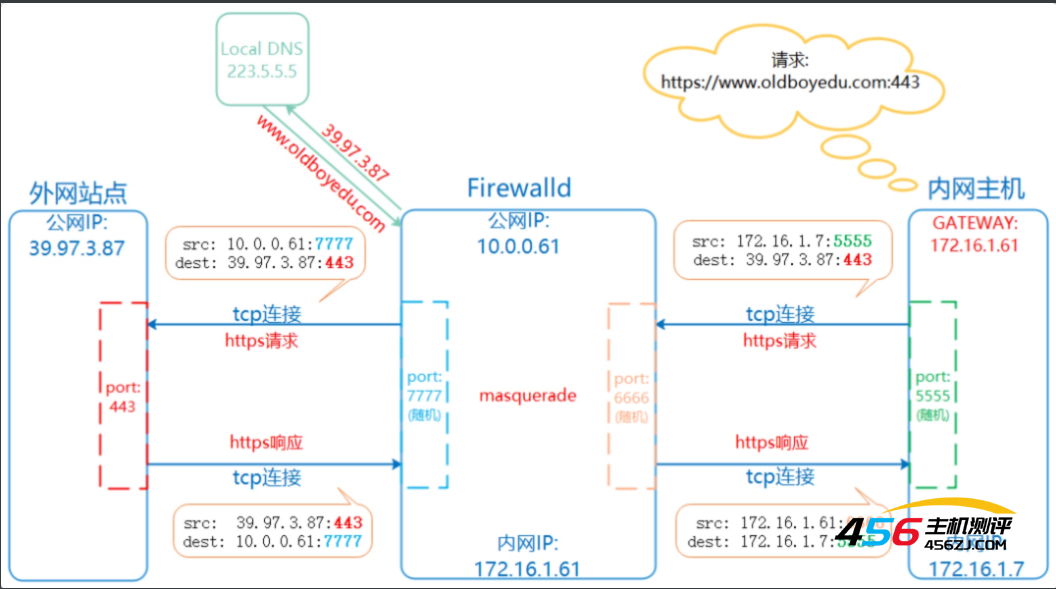

任何人访问10.0.0.61 5555端口都给转发 10.0.0.1 ---> 10.0.0.61 5555 ---> 172.16.1.31 22 [root@manager ~]# firewall-cmd --add-rich-rule='rule family=ipv4 source address="10.0.0.1/32" forward-port port="5555" protocol="tcp" to-port="22" to-addr="172.16.1.31"' [root@manager ~]# firewall-cmd --add-masquerade 9.firewalld实现共享上网

在指定的带有公网ip的实例上启动Firewalld防护墙的NAT地址转换,以此达到内部主机上网

详细流程

详细步骤

1.firewalld防护墙开启masquerade,实现地址转换 [root@Firewalld ~]# firewall-cmd --add-masquerade --permanent [root@Firewalld ~]# firewall-cmd --reload 2.客户端将网关指向firewalld服务器,将所有网络请求交给firewalld [root@web03 ~]# vim /etc/sysconfig/network-scripts/ifcfg-eth1 GATEWAY=172.16.1.61 3.客户端还需配置dns服务器 [root@web03 ~]# cat /etc/resolv.conf nameserver 223.5.5.5 4.重启网络,使其配置生效 [root@web03 ~]# ifdown eth1 && ifup eth1 5.测试后端web的网络是否正常 [root@web03 ~]# ping baidu.com PING baidu.com (123.125.115.110) 56(84) bytes of data. 64 bytes from 123.125.115.110 (123.125.115.110): icmp_seq=1 ttl=127 time=9.08 ms firewalld共享上网方式不是特别推荐 (阿里云上如何实现---> 提交工单)

推荐:

物理环境: 使用路由器来实现上网

云环境: 推荐使用NAT网关设备

安全体系: OSI七层模型 --->

云架构 ( 高防IP + WAF防火墙 ) | 单机架构| 集群架构 |多机房 | SOA

WAF+负载均衡配置

- 1.配置负载均衡+多web节点

- 2.配置WAF ---> 指向负载均衡的公网IP地址 --->完成后会生成一个cname的域名.

- 3.配置DNS 解析---> 指向WAF cname

- 4.配置HTTPS,请将证书传一份至WAF上, 至于负载均衡需不需要看情况.

高防IP + WAF防火墙 + 负载均衡

Firewalld 默认是拒绝所有端口

区域概念

放行端口

放行服务

端口转发

共享上网

富规则

- 海报

456主机测评

456主机测评